SAML을 Keycloak으로 구성하기

Enterprise 플랜에서 사용 가능

Cloud 와 self-hosted 배포판

다음 프로세스는 Mattermost를 위해 Keycloak과의 SAML을 구성하는 단계를 제공합니다.

이 페이지는 다음과 같습니다.

Mattermost SSO를 위한 연결 앱 설정

Note

이는 Keycloak v22.0.5에서 테스트되었습니다.

또한, 일반적으로 Mattermost에 특별한 realm을 만들 필요는 없습니다. 우리는 Mattermost를 주요 realm에 클라이언트로 추가하는 것을 권장합니다.

관리자로서 Keycloak에 로그인합니다.

Clients 를 선택한 다음 Create client 를 선택합니다. 이 클라이언트 ID를 나중에 사용할 것입니다.

Client type :

SAMLClient ID :

mattermost

Next 를 클릭한 다음 다음 값을 업데이트합니다:

Home URL :

https:// < <siteURL>>/login/sso/samlValid redirect URIs :

https:// < <siteURL>>/login/sso/saml

클라이언트를 Save 합니다.

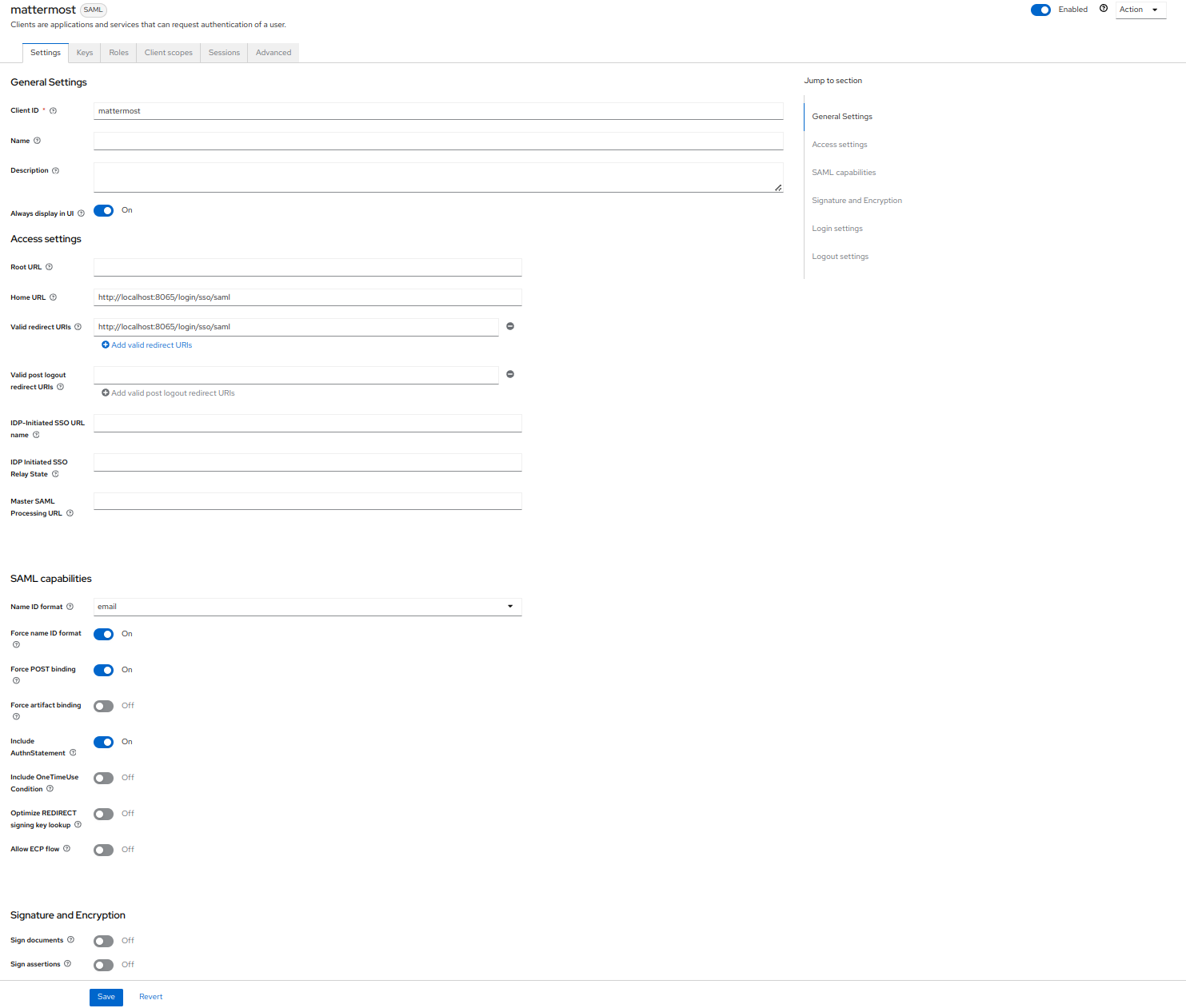

Settings 탭에서 다음 값을 업데이트합니다:

Enabled : On

Name ID format :

emailForce Name ID format : On

Sign Documents : Off

Keys 탭으로 이동합니다.

Client signature required : Off

Encrypt Assertions : On

Generate 를 클릭한 다음 private.key 파일을 다운로드합니다.

Confirm 을 클릭합니다.

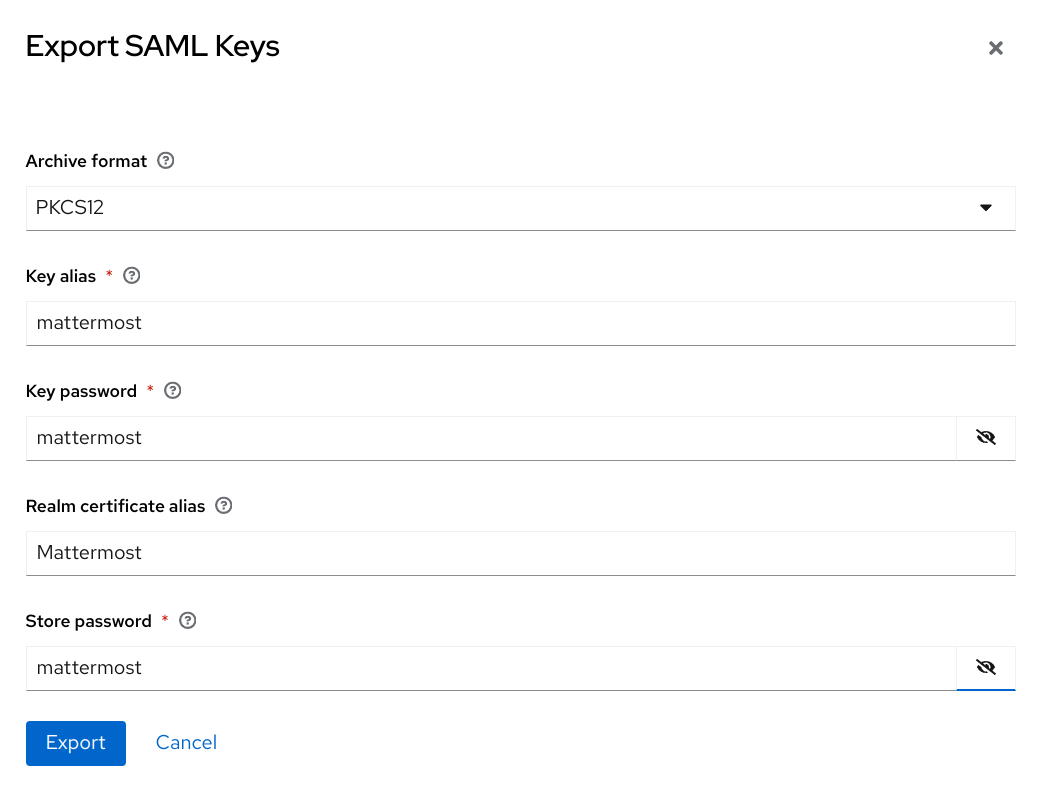

Export 를 클릭하고 다음 값을 업데이트합니다:

Archive Format :

PKCS12Key Alias :

mattermostKey Password :

mattermostStore Password :

mattermost

Note

아래 이미지에서 우리는 Mattermost 를 Realm Certificate Alias 로 사용했습니다. 여기에는 Keycloak realm 내에서 이 인증서가 무엇을 나타내는지 식별하기 위해 설계된 것이므로 여러분은 여기에 여러분의 Realm Name을 사용해야 합니다.

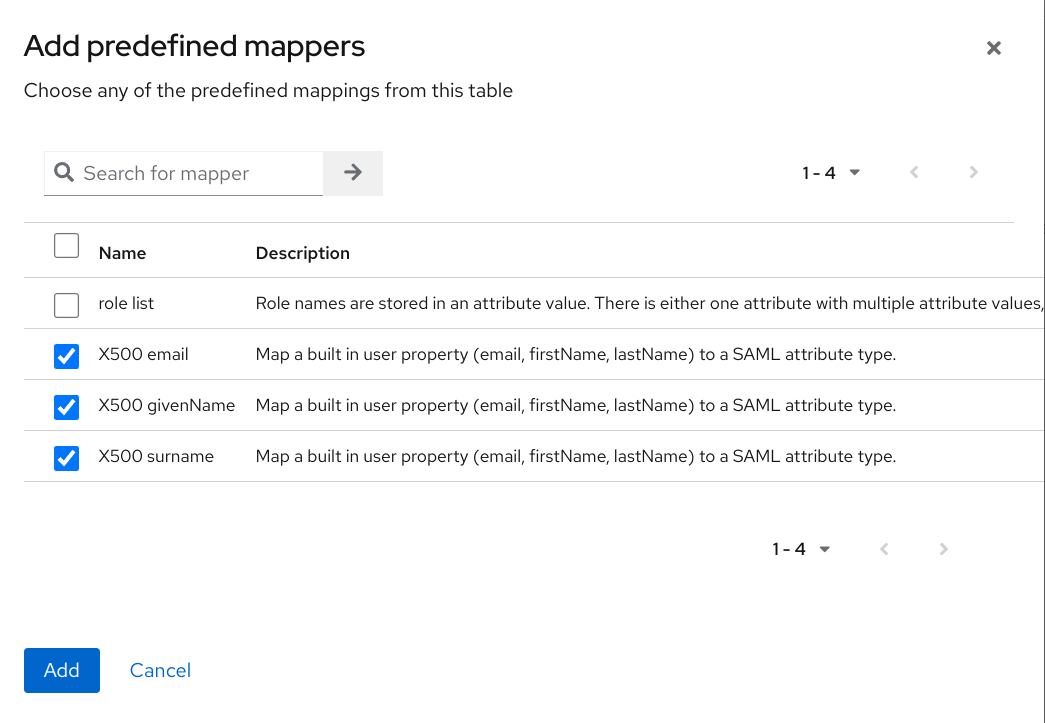

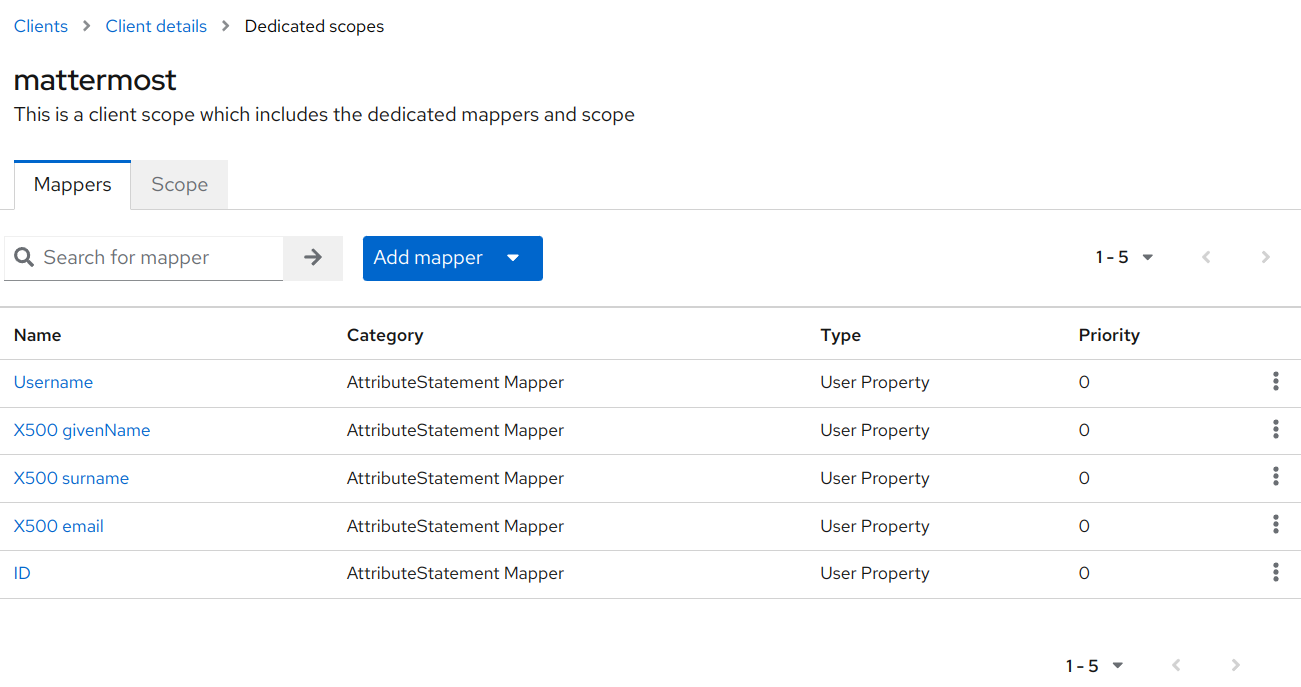

Client scopes 탭으로 이동합니다.

mattermost-dedicated 를 선택합니다.

Add predefined mapper 를 클릭합니다.

X500 email , X500 givenName , 그리고 X500 surname 속성을 선택합니다.

Add 를 클릭합니다.

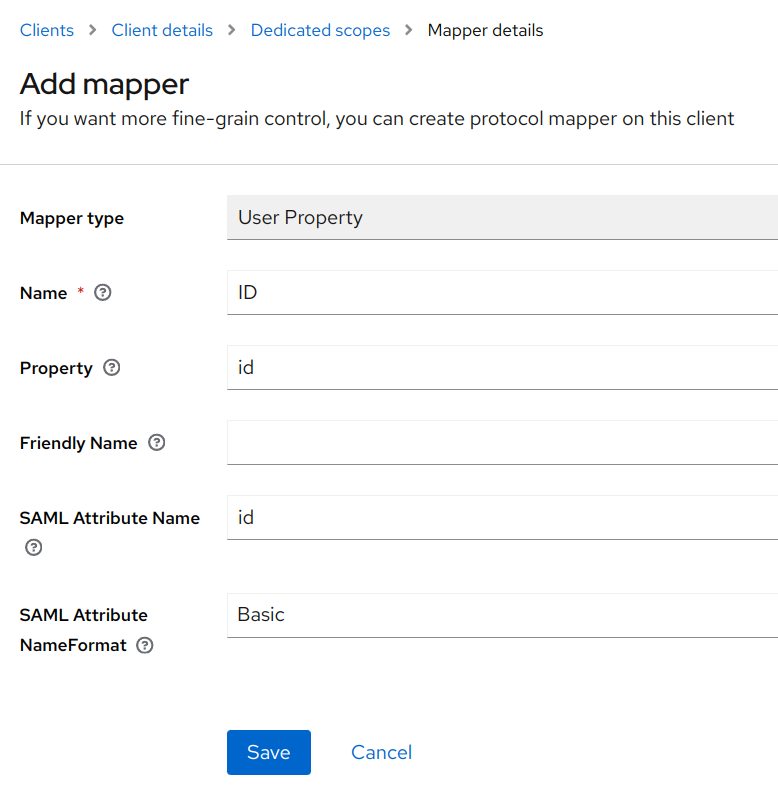

사용자 이름 및 ID 속성을 추가합니다.

만약 SAML 사용자를 Mattermost 내의 LDAP과 동기화할 계획이라면, 여기서 사용하는 ID 값은 Mattermost LDAP의

ID Attribute와 일치해야 합니다.Add Mapper -> By Configuration -> User Property를 선택합니다.

Name 을

Username으로 설정합니다.Property 를

username으로 설정합니다 (대소문자를 구분하며 소문자여야 합니다).SAML Attribute Name 을

username으로 설정합니다.Save 를 선택합니다.

같은 과정을 반복하여

id의 프로퍼티를 사용하여 ID 속성을 생성합니다.

- 완료되면 여러분의 Mappers는 다음과 같아야 합니다:

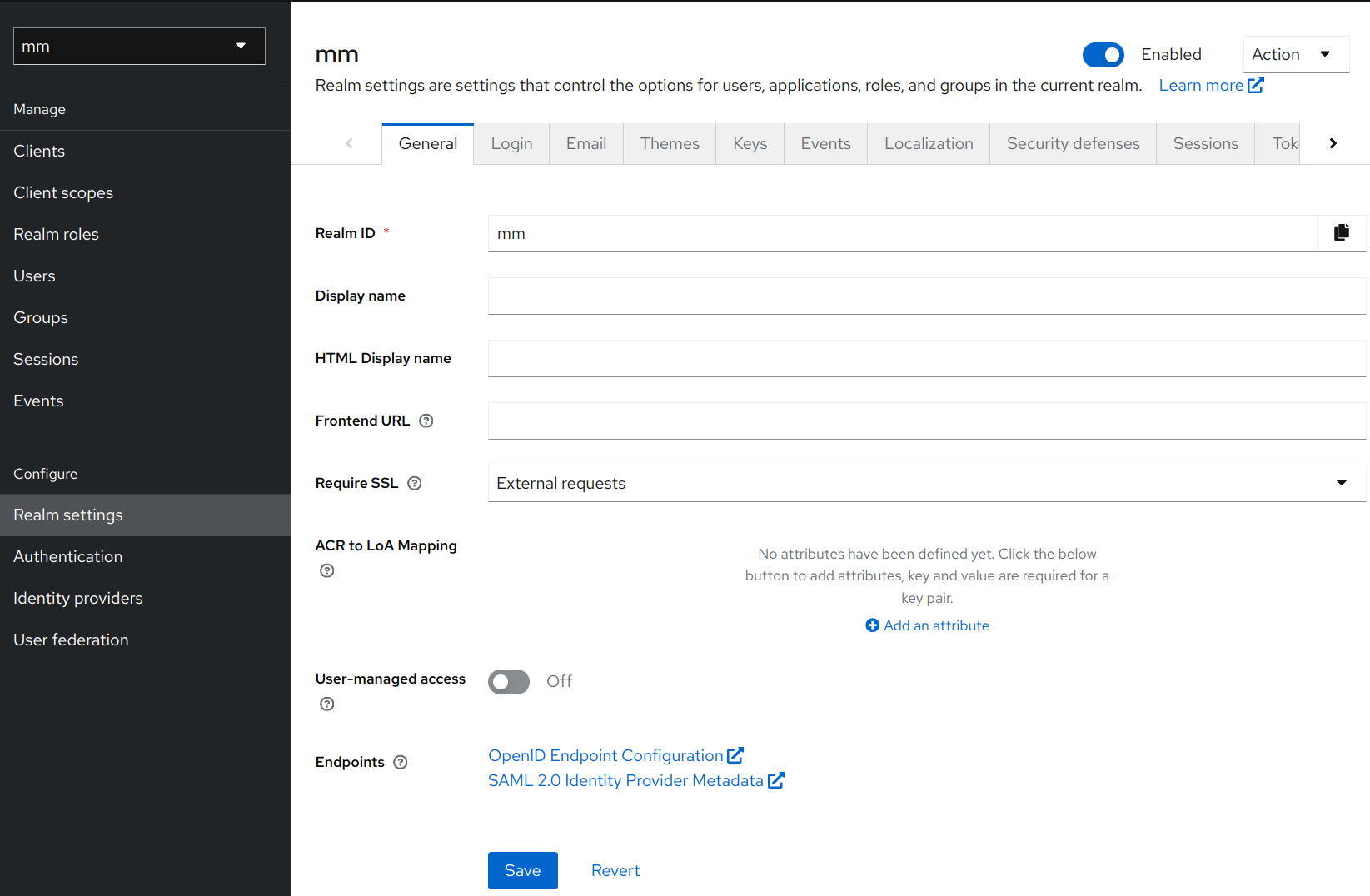

Keycloak에서 메타데이터 URL을 가져옵니다:

여러분의 Realm 내에서 Realm Settings 를 선택합니다.

General 탭 하단에 SAML 2.0 Identity Provider Metadata 엔드포인트가 표시됩니다. 이 URL을 복사하여 저장합니다.

Mattermost를 위해 SAML 구성

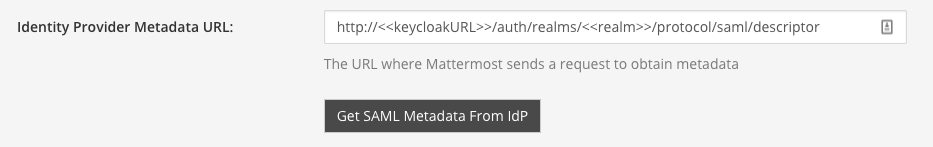

Mattermost 서버를 시작하고 시스템 관리자로서 Mattermost에 로그인합니다. System Console > Authentication > SAML 로 이동합니다.

Identity Provider Metadata URL 을 이전 단계에서 복사한 값으로 설정하고 Get SAML Metadata from IdP 를 선택합니다. 메타데이터 가져오기를 통해 여러분의 Keycloak 구성과 관련된 필드가 채워집니다.

만약 이 가져오기에 문제가 있다면, 더 많은 정보를 위해

mattermost.log파일을 확인할 수 있습니다. 이미 디버그 로깅이 활성화되어 있지 않다면 다시 시도하기 위해 디버그 로깅을 활성화해야 합니다.

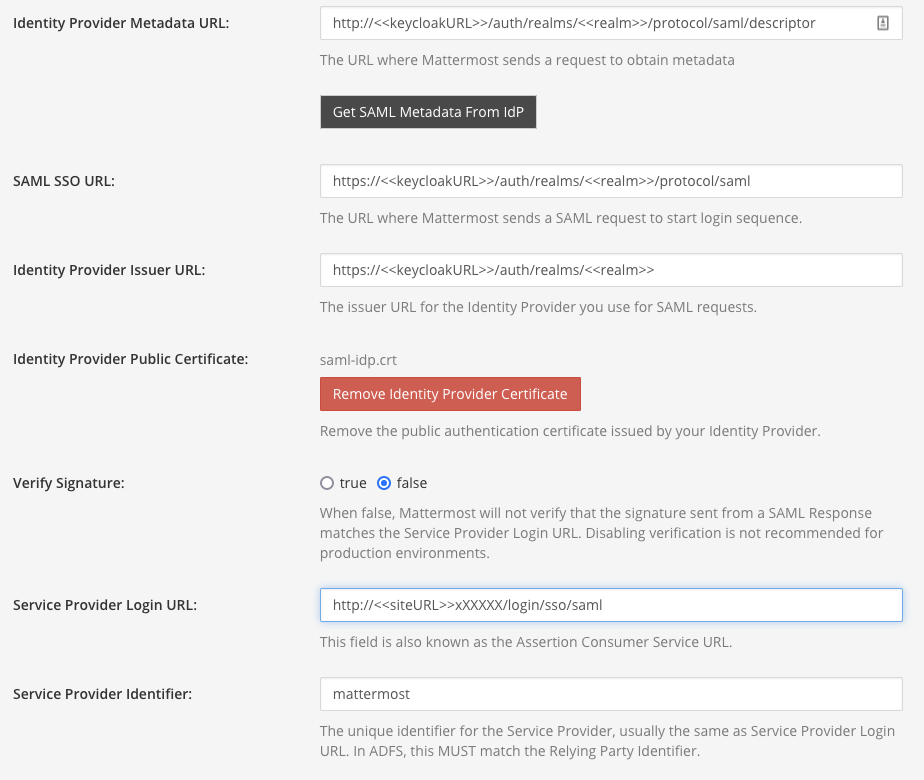

다음과 같은 필드를 설정합니다:

Verify Signature : false

Service Provider Login URL :

http:// < <siteURL>>/login/sso/samlService Provider Identifier :

mattermost

Service Provider Identifier는 두 번째 Keycloak 단계에서 구성한 Client ID 와 일치해야 합니다.

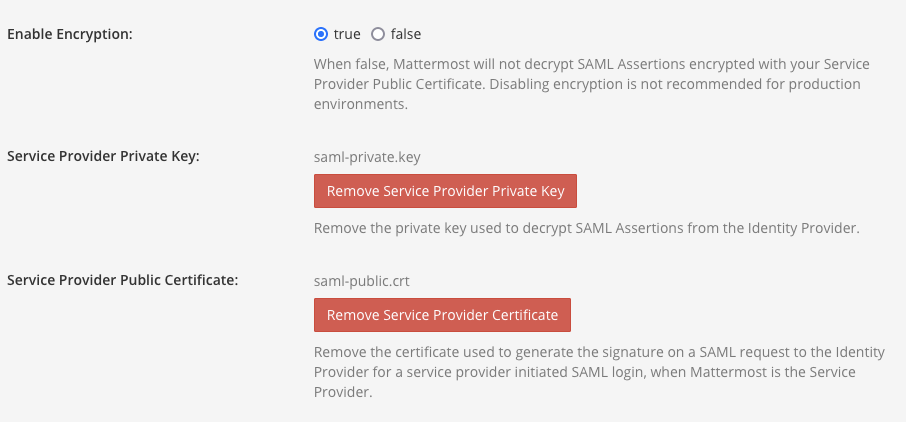

Keycloak 구성의 6단계에서 다운로드한 키를 사용하여 암호화를 구성합니다.

.p12파일에서.crt파일을 생성합니다.

openssl pkcs12 -in keystore.p12 -out mattermost.crt -nodes.p12파일에서.key파일을 생성합니다.

openssl pkcs12 -in keystore.p12 -out mattermost.key -nodes -nocerts이러한 파일을 Mattermost 시스템 콘솔 내에서 업로드합니다. Upload 를 선택하도록 주의하세요.

Service Provider Private Key :

mattermost.keyService Provider Private Certificate :

mattermost.crt

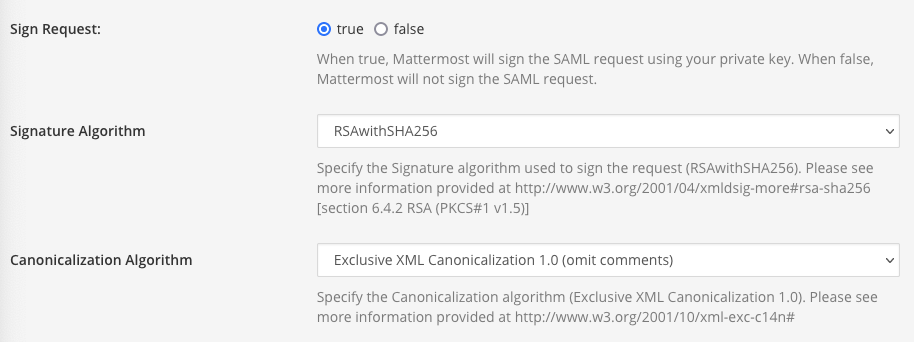

(선택사항) 아래 매개변수를 사용하여 요청 서명을 설정합니다.

- alt

시스템 콘솔에서 구성된 매개변수로 서명을 선택적으로 요청할 수 있습니다.

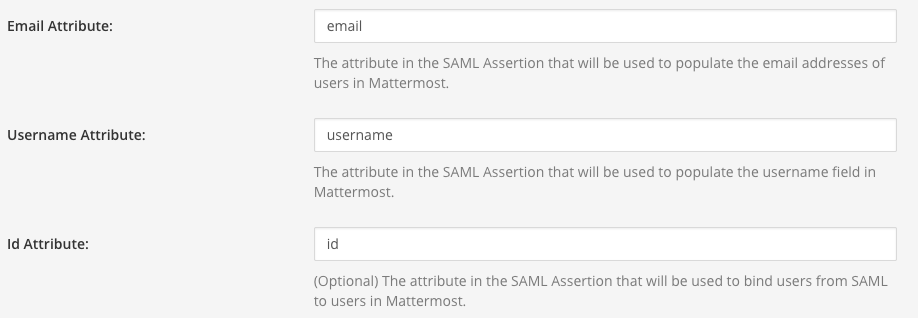

SAML Assertions의 속성을 설정하여 Mattermost에서 사용자 정보를 업데이트합니다.

아래 속성들은 위의 7단계와 8단계에서 가져온 것입니다. 이러한 값들은 Keycloak 내에서 SAML 속성명 이어야 합니다. 자세한 내용은 SAML 구성 설정에 대한 문서 를 참조하세요.

이메일 속성 :

email사용자 이름 속성 :

usernameID 속성 :

id

저장 을 선택하세요.

완료되었습니다! SAML SSO가 성공적으로 활성화되었는지 확인하려면, 시스템 관리자 계정을 이메일에서 SAML 기반 인증으로 전환한 후 프로필 > 보안 > 로그인 방법 > SAML SSO로 전환 으로 로그인하여 SAML 자격 증명을 사용하여 전환을 완료하세요.

또한 사용자들에게 이주 작업에 대한 공지를 게시하는 것이 좋습니다.

또한 config.json 을 수정하여 Keycloak에 대한 SAML을 구성할 수 있습니다. Mattermost 서버를 시작하기 전에 config.json 을 편집하여 SAML 구성 설정 를 활성화해야 합니다. 변경 사항이 적용되려면 Mattermost 서버를 다시 시작해야 합니다.

SAML 동기화 AD/LDAP 구성

SAML 로그인을 구성하는 것 외에도 SAML 계정 동기화를 AD/LDAP과 선택적으로 구성할 수 있습니다. 구성된 경우:

Mattermost는 관련 계정 정보를 얻기 위해 AD/LDAP을 쿼리하고 속성 변경(이름, 성, 닉네임)에 따라 SAML 계정을 업데이트합니다.

AD/LDAP에서 비활성화된 계정은 Mattermost에서 비활성화되며, 속성 동기화 이후 활성 세션이 취소됩니다.

AD/LDAP과 SAML 동기화를 구성하려면:

시스템 콘솔 > 인증 > SAML 2.0 으로 이동하여 AD/LDAP과 SAML 계정 동기화 활성화 를 true 로 설정합니다.

시스템 콘솔 > 인증 > AD/LDAP 으로 이동하여 AD/LDAP 동기화 활성화 를 true 로 설정합니다.

동기화할 때 게스트 사용자를 무시하려면, 시스템 콘솔 > 인증 > SAML 2.0 으로 이동하여 AD/LDAP 동기화 시 게스트 사용자 무시 를 true 로 설정하세요.

AD/LDAP 서버와 Mattermost를 연결하려면 구성 설정 설명서 를 기반으로 AD/LDAP 설정의 나머지 부분을 설정합니다.

AD/LDAP 로그인을 활성화하고 싶지 않다면, 시스템 콘솔 > 인증 > AD/LDAP 으로 이동하여 AD/LDAP으로 로그인 활성화 를 false 로 설정합니다.

Mattermost가 SAML 사용자 계정을 AD/LDAP와 얼마나 자주 동기화하는지 지정하려면, 시스템 콘솔 > 인증 > AD/LDAP 으로 이동하여 동기화 간격 을 분 단위로 설정합니다. 기본 설정은 60분입니다. 계정 비활성화 후 즉시 동기화하려면 AD/LDAP 즉시 동기화 를 선택하세요.

Mattermost가 AD/LDAP 서버와 성공적으로 연결되는지 확인하려면, 시스템 콘솔 > 인증 > AD/LDAP 으로 이동하여 AD/LDAP 테스트 를 선택하세요.

AD/LDAP과의 동기화가 활성화되면 사용자 속성이 이메일 주소를 기반으로 AD/LDAP과 동기화됩니다. 특정 이메일 주소를 가진 사용자가 AD/LDAP 계정을 보유하지 않은 경우, 그들은 다음 AD/LDAP 동기화에서 Mattermost에서 비활성화됩니다.

계정을 재활성화하려면:

사용자를 AD/LDAP 서버에 추가하세요.

시스템 콘솔 > 환경 > 웹 서버 로 이동하여 모든 캐시 비우기 를 선택하여 Mattermost의 모든 캐시를 비웁니다.

시스템 콘솔 > 인증 > AD/LDAP 으로 이동하여 AD/LDAP 즉시 동기화 를 선택하여 AD/LDAP 동기화를 실행하세요.

다시 시스템 콘솔 > 환경 > 웹 서버 로 이동하여 모든 캐시 비우기 를 선택하여 계정을 Mattermost에서 다시 활성화합니다.

Note

사용자가 AD/LDAP에서 비활성화되면, 다음 동기화에서 Mattermost에서도 비활성화됩니다. 사용자 목록에서 “비활성화”로 표시되며, 모든 세션이 만료되어 Mattermost에 다시 로그인할 수 없습니다.

사용자가 SAML에서 비활성화되면, 해당 사용자의 세션은 AD/LDAP에서 비활성화될 때까지 만료되지 않습니다. 그러나 Mattermost에 다시 로그인할 수 없습니다.

Note

SAML과 AD/LDAP의 동기화는 AD/LDAP에서 이름 및 성과 같은 사용자 속성을 가져오는 데 사용됩니다. 인증을 제어하는 것이 아니라, 즉 사용자 필터는 Mattermost에 로그인할 수 있는 사용자를 제어하는 데 사용할 수 없습니다. 이는 SAML 서비스 제공업체의 그룹 권한으로 제어되어야 합니다.

상세한 내용은 AD/LDAP과 SAML 동기화에 대한 기술적 설명 를 참조하세요.

AD/LDAP 데이터로 SAML 데이터 덮어씌우기

또는 SAML 바인드 데이터를 AD/LDAP 정보로 덮어씌울 수 있습니다. SAML ID 속성으로 사용자를 바인딩하는 방법에 대한 자세한 내용은 이 문서 를 참조하세요.

이 과정은 SAML 이메일 주소를 AD/LDAP 이메일 주소 데이터로 덮어씌우거나, 구성된 경우 SAML ID Attribute를 AD/LDAP ID Attribute로 덮어씌우게 됩니다. 이 설정을 사용하여 새로운 사용자가 이메일 주소가 변경되었을 때 생성되지 않도록 하는 것을 권장합니다.

기존 사용자 계정이 이 과정에서 비활성화되지 않도록 하려면 Mattermost 내에서 SAML ID와 LDAP ID가 일치함을 확인하려면 두 시스템에서 데이터를 내보내고 ID 데이터를 비교하세요. AD/LDAP 및 SAML의 ID 속성을 동일한 데이터를 보유하도록 Mattermost 내에서 매핑하면 ID도 일치하게 됩니다.

시스템 콘솔 > 인증 > SAML 2.0 > ID 속성 으로 이동하여 SAML의

ID 속성을 설정하세요.시스템 콘솔 > 인증 > SAML 2.0 으로 이동하여 SAML 바인드 데이터를 AD/LDAP 정보로 덮어씌우기 를 true 로 설정하세요.

시스템 콘솔 > 인증 > SAML 2.0 > AD/LDAP 동기화 활성화 을 true 로 설정합니다.

시스템 콘솔 > 인증 > AD/LDAP 으로 이동하여 AD/LDAP 동기화 즉시 실행 을 선택하여 AD/LDAP 동기화를 실행하세요.

자주 묻는 질문

인증을 이메일 대신 “Id” 속성에 바인딩하는 방법은 무엇인가요

대신 “Id” 속성을 사용하여 사용자를 바인딩할 수도 있습니다. 고유하고 시간이 지나도 변경되지 않을 ID를 선택하는 것이 좋습니다.

“Id” 속성으로 구성하면 이전 사용자의 정보가 노출되지 않고 새 사용자가 동일한 이메일 주소를 재사용할 수 있습니다. 예를 들어 이전에 joe.smith@mattermost.com 이메일 주소를 가진 사용자가 있었고, 새 직원인 Joe Smith가 동일한 이메일을 사용할 수 있습니다. 또한 사용자의 이름이 변경되고 이메일을 업데이트해야 하는 경우에도 유용합니다.

이 프로세스는 이메일 바인딩과의 하위 호환성을 갖추도록 설계되었습니다. 이 프로세스는 새 계정 생성 및 구성 이후 로그인하는 계정에 적용됩니다.

SAML로 인증된 사용자는 “Id” 속성을 사용하여 SAML 서비스 사용자에게 바인딩되거나 구성된 경우 SAML로부터 받은 이메일을 사용하여 이메일에 바인딩됩니다.

사용자가 로그인을 시도하고 SAML 서버가 유효한 인증으로 응답하면 서버는 SAML 인증의 “Id” 필드를 사용하여 사용자를 검색합니다.

해당 ID에 바인딩된 사용자가 이미 존재하면 해당 사용자로 로그인합니다.

해당 ID에 바인딩된 사용자가 없으면 이메일을 기준으로 검색합니다.

해당 이메일에 바인딩된 사용자가 있으면 해당 이메일로 로그인하고 인증 데이터를 이메일 대신 ID로 업데이트합니다.

ID 또는 이메일에 바인딩된 사용자가 없으면 SAML 계정에 바인딩된 새 Mattermost 계정을 생성하고 사용자의 로그인을 허용합니다.

Note

기존 계정은 서버에 로그인할 때까지 업데이트되지 않습니다.

Microsoft ADFS를 통한 SAML은 통합 Windows 인증 (IWA)로 구성할 수 있나요?

네. IWA는 브라우저에서 지원되며, 2019년 Q2 이후에 iOS 및 Android 모바일 앱에 지원이 추가되었습니다 (모바일 앱 v1.18 이상).

그러나 Electron의 제한으로 인해 Mattermost 데스크톱 앱에서는 IWA가 지원되지 않습니다. 대신 데스크톱 앱과 유사한 속도로 Mattermost에 빠르게 액세스하기 위해 브라우저 데스크톱 바로 가기를 만들 수 있습니다.

SAML을 통해 로그인한 사용자를 프로비저닝하거나 삭제할 수 있나요?

네, 그러나 이를 위해 AD/LDAP을 사용해야 합니다. 현재 SCIM을 지원하지는 않습니다. 자세한 정보는 사용자 비활성화 방법 을 참조하세요.

하나의 인증 방법(예: 이메일)에서 다른 인증 방법(SAML)으로 사용자를 이동하는 방법은 무엇인가요?

세부 정보는 mmctl user migrate-auth 명령어 문서를 참조하세요.

SAML은 OAuth 2.0 및 OpenId Connect와 어떻게 다른가요?

OAuth 2.0은 주로 위임된 승인을 위해 고안되었으며, 앱이 Google 연락처와 같은 리소스에 액세스할 권한을 부여받는 경우에 사용됩니다. 인증과는 관련이 없습니다.

OpenID Connect는 OAuth 2.0 기반으로 만들어졌으며, 따라서 직접 SSO를 지원하는 인증을 지원합니다.

SAML은 일반적으로 기업 환경에서 사용되는 반면, OpenID Connect는 소비자 웹사이트 및 웹/모바일 앱에서 더 일반적으로 사용됩니다.

자세한 내용은 https://hackernoon.com/demystifying-oauth-2-0-and-openid-connect-and-saml-12aa4cf9fdba 에서 알아보세요.